Ausgangslage

Cybersecurity-Awareness ist in Konzernen oft ein Pflichtprogramm: E-Learnings, die durchgeklickt werden, Poster, die ignoriert werden, Policies, die niemand liest. Die Mitarbeiter wissen, dass sie aufpassen sollen – aber das Wissen bleibt abstrakt, weil die Gefahren es auch sind.

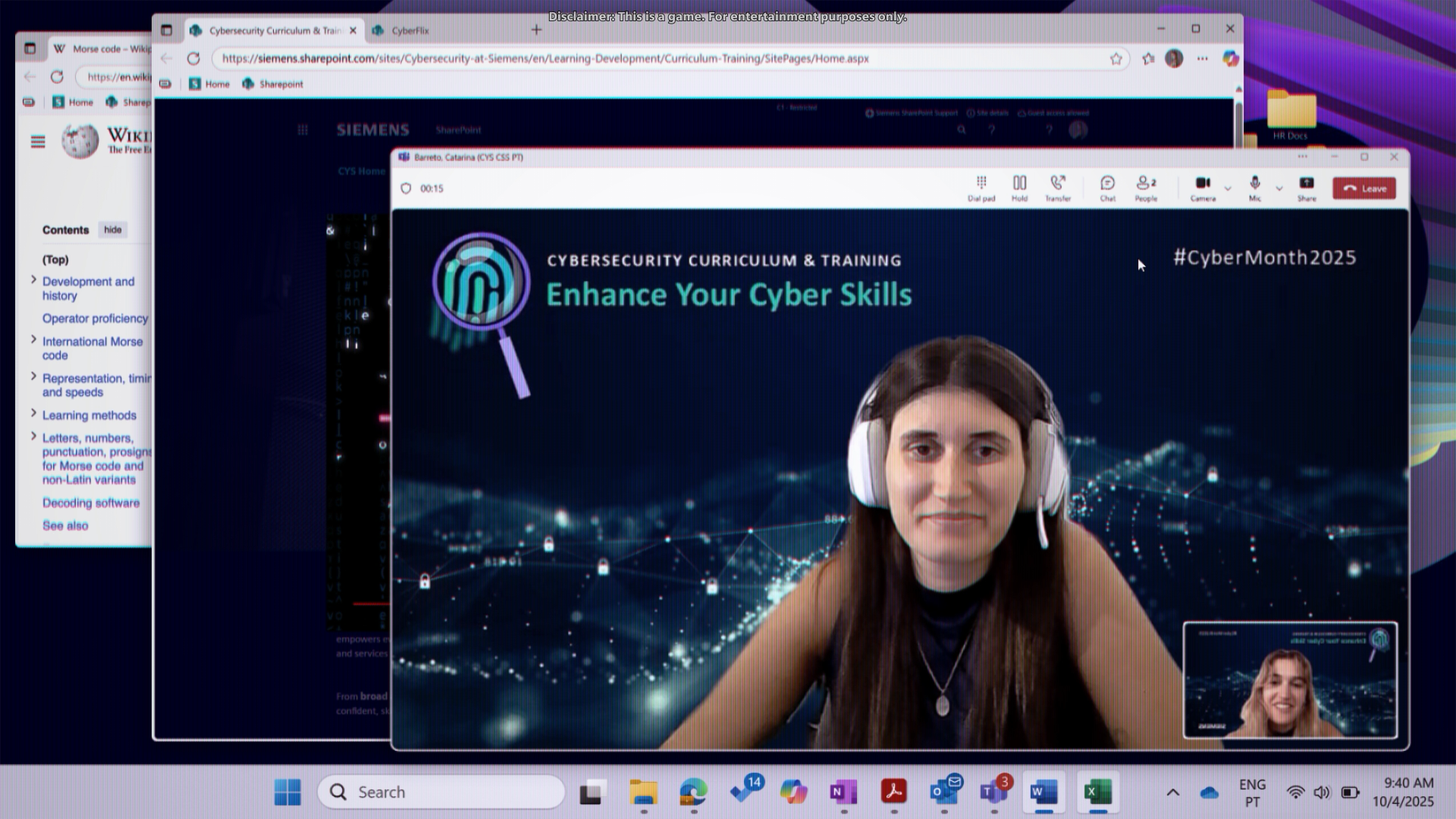

Siemens wollte für den Cybersecurity Awareness Month 2025 einen anderen Weg gehen: Weg von der Belehrung, hin zum Erlebnis. Weg von der Hilflosigkeit, hin zum aktiven Mitdenken.

Das Konzept

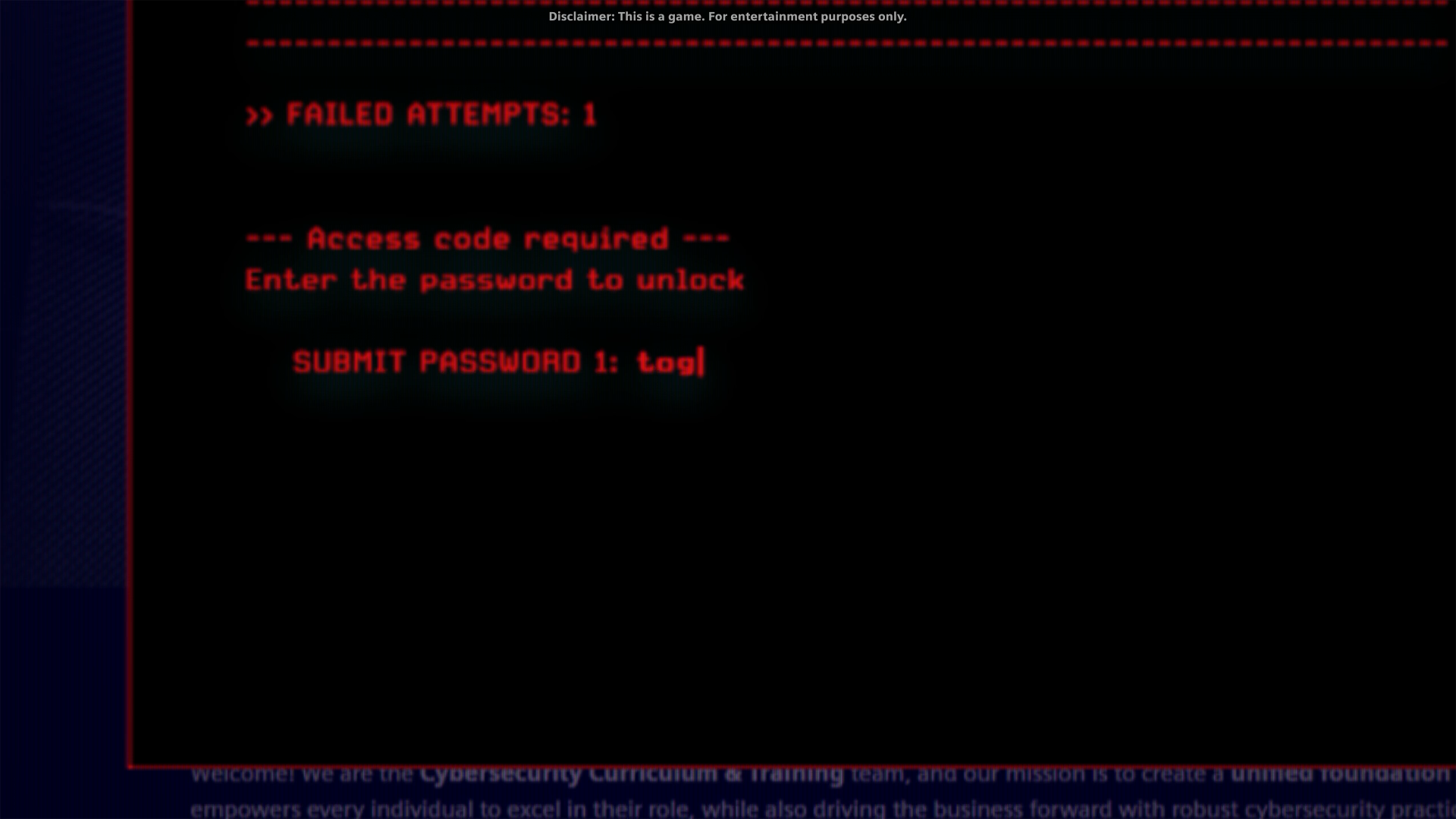

Ein Hacker hat den Cyber Sense SharePoint verschlüsselt. Die Mitarbeiter müssen über vier Wochen hinweg Hinweise entschlüsseln, Rätsel lösen und wöchentliche Passwörter finden, um den SharePoint Stück für Stück zurückzuerobern.

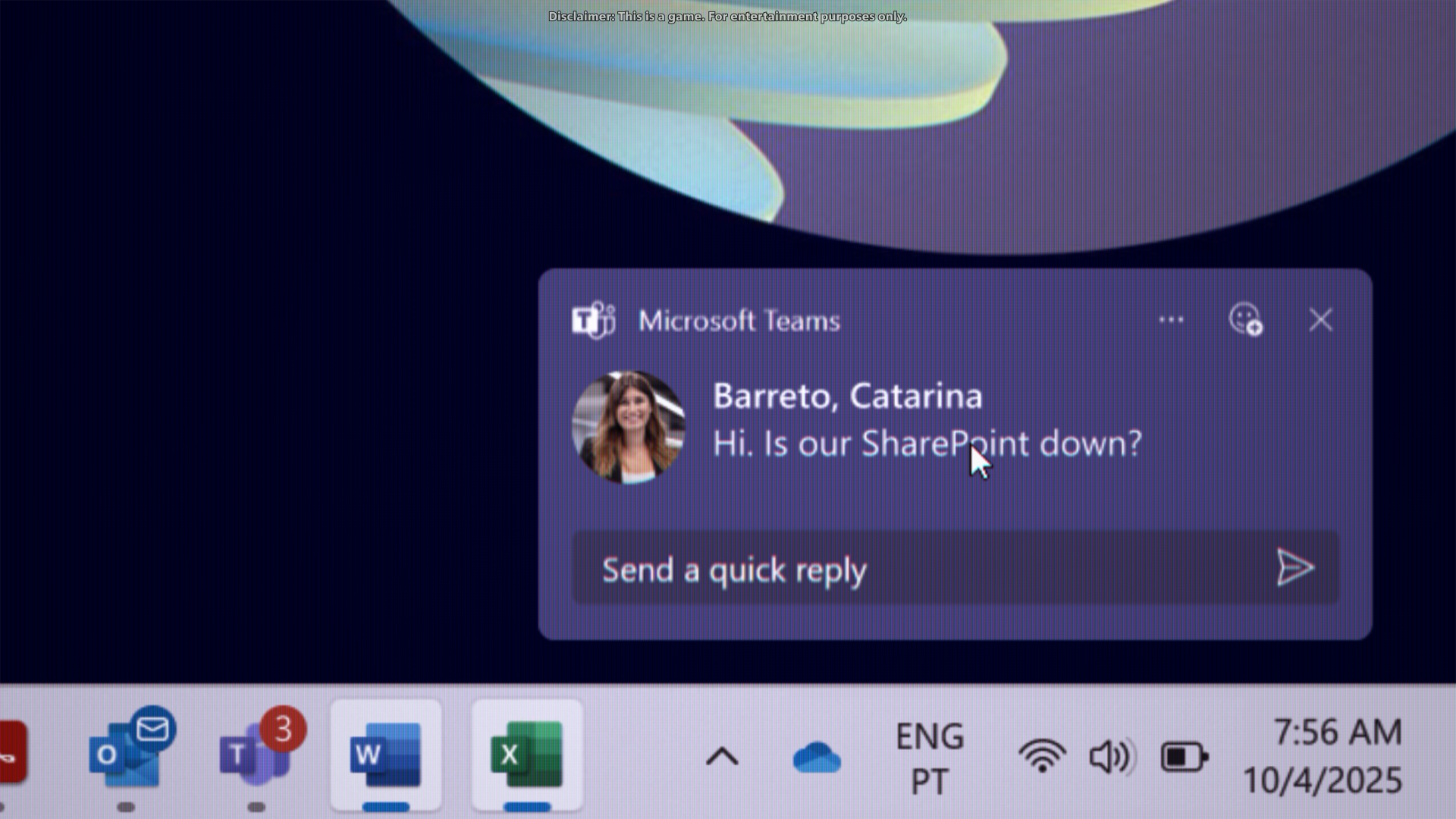

Das Besondere: Die Kampagne spielt sich genau dort ab, wo die Mitarbeiter ohnehin arbeiten – in Microsoft Teams, im Browser, auf dem SharePoint. Die Benachrichtigungen von Kollegen, die Panik in den Chat-Nachrichten, der gehackte SharePoint – alles fühlt sich real an, weil es in den echten Kanälen stattfindet.

Eine multimodale, interaktive interne Kampagne, die mit allen Tools und Kanälen spielt, die die Mitarbeiter ohnehin nutzen – um genau dort, wo sie sie nutzen, für die Gefahren zu sensibilisieren. Ohne sie hilflos zu machen, sondern sie zu ermutigen und zu engagieren, aktiv mitzumachen und so sichereres Mitdenken einzuüben.

Die Video-Serie

Sechs Filme bilden das Rückgrat der Kampagne: Ein Teaser, der die Bedrohung etabliert. Vier Clue-Videos, die wöchentlich ein neues Rätsel präsentieren. Ein Closing, das die Auflösung bringt. Jedes Video simuliert einen Windows-11-Desktop – die Kamera ist der Mitarbeiter, der Bildschirm sein Fenster in die Krise.

Der Hacker spricht mit verzerrter Stimme, seine Nachrichten erscheinen als glitchende Transmissionen. Die Tonalität: bedrohlich, aber spielerisch. Herausfordernd, aber nie demütigend. Der Hacker ist Antagonist und Spielleiter zugleich.

Die Rätsel

Vier Wochen, vier Rätsel, vier Passwörter – zusammen ergeben sie die finale Pass-Phrase, die den SharePoint entschlüsselt. Jedes Rätsel nutzt ein anderes Prinzip:

- Woche 1 — T9-Chiffre: Eine Zahlenfolge, die nur entschlüsselt, wer sich an die Tastatur alter Handys erinnert

- Woche 2 — Internes Wissen: Ein Verweis auf die letzte Staffel einer internen Siemens-Videoserie

- Woche 3 — Wortsuchrätsel: Ein Puzzle auf dem SharePoint, bei dem der gesuchte Begriff diagonal versteckt ist

- Woche 4 — Codierte Transmission: Eine Funkfrequenz-Nachricht, die das letzte Passwort enthält

Mediendidaktischer Ansatz

Was Crack the Code aus mediendidaktischer Sicht besonders macht: Die Kampagne nutzt keine separaten Lernplattformen oder externen Tools. Sie infiltriert die alltägliche Arbeitsumgebung der Mitarbeiter – Teams-Nachrichten, SharePoint, Browser – und verwandelt sie in den Schauplatz eines Sicherheitsvorfalls.

Der Lerneffekt entsteht nicht durch Belehrung, sondern durch Involvement. Die Mitarbeiter werden nicht informiert, dass Phishing gefährlich ist – sie erleben, wie eine Nachricht von einem „Kollegen" sie in eine Krise zieht. Sie werden nicht gewarnt, dass SharePoint-Zugänge kompromittiert werden können – sie sehen ihren eigenen SharePoint verschlüsselt.

Die progressive Entsperrung – jede Woche ein neues Level, ein neues Passwort – schafft Verbindlichkeit über vier Wochen. Und die finale Pass-Phrase fasst die Botschaft zusammen, ohne sie auszusprechen: Together for Siemens Security.

Mein Beitrag

Konzeption und Ausarbeitung der sechs Storyboards und Drehbücher. Entwicklung der Hacker-Tonalität – einer Stimme, die bedrohlich genug ist, um die Spannung zu halten, aber spielerisch genug, um zum Mitmachen einzuladen. Design der vier Rätsel mit unterschiedlichen Entschlüsselungsprinzipien. Gamification-Dramaturgie über den gesamten Monat: Vom Teaser über die wöchentliche Eskalation bis zur kollektiven Auflösung. Copywriting aller Textelemente – von den Hacker-Transmissionen bis zu den Call-to-Actions.